前回の記事では、「管理者権限(Administrators)があるユーザーでサインインしているのに、あるファイルを変更しようとすると『アクセス権が無い』と言われる」現象について、UACの挙動とともに解説しました。今回は、Q&A形式でこの補足をしていきます。

Q: 自ユーザーが作成したファイルだと、なぜUACに煩わされないの?

自分が作ったファイル・フォルダには、自分に対するアクセス権が自動付与されます。ただしこれはファイルアクセス権がデフォルトの場合です。アクセス権を変更していれば当然その限りではありません。

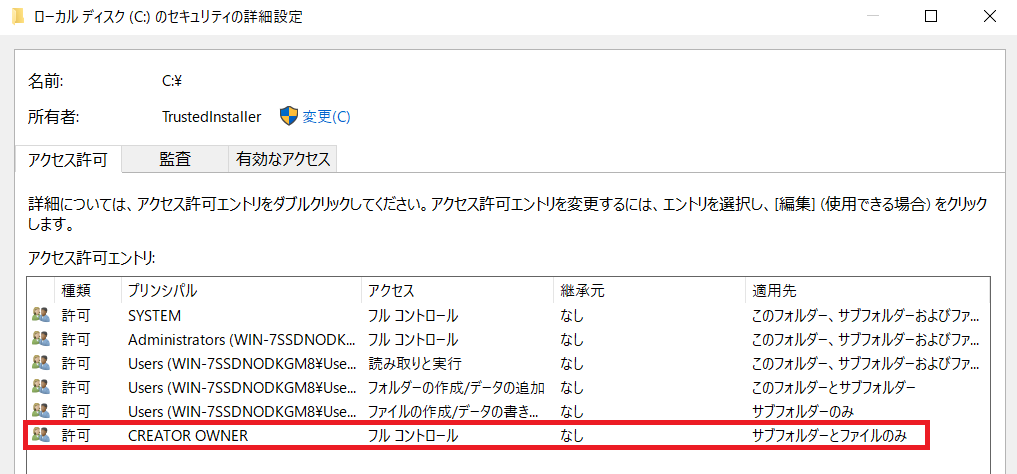

詳しく解説するために、Windows ServerのCドライブのプロパティを開き、デフォルトのアクセス権を見てみましょう。

図の「CREATOR OWNER」の行に注目します。CREATOR OWNERというユーザーがいるわけではなく、「ファイルやフォルダを作ったユーザー」という意味と捉えてください。例えば「admin-user1」ユーザーが作ったフォルダには、同ユーザーにフルコントロール権限が付与されます。(そしてそのフォルダに置いたファイルは、フォルダの権限が継承されます。)

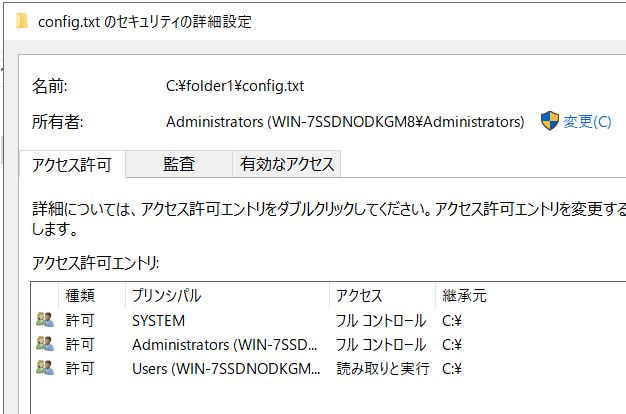

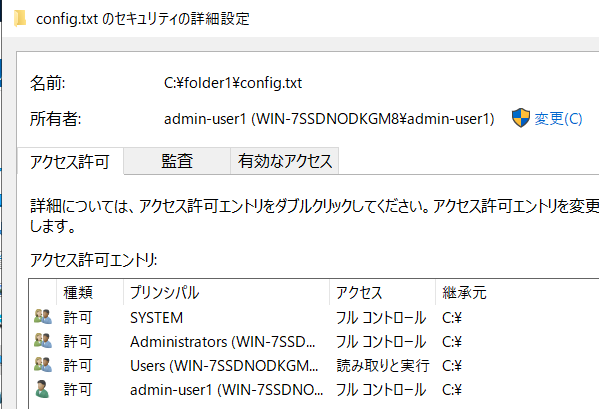

それでは、同じファイルについて、作ったユーザーによってアクセス権がどうなるかを見てみましょう。

| (A)「Administrator」が作った場合 | (B)「admin-user1」が作った場合 |

|  |

(B)の一番下に「admin-user1」つまり作った本人に対するアクセス権が付与されていることが分かります。こうなっていれば、前回解説したように、メモ帳を「管理者として実行」しなくても普通にファイルを変更できます。余談ですが、(A)(B)どちらにも「Administrator」のアクセス権が付与されているのは、上位フォルダからの継承によるものです。

Q: Administratorユーザーの場合はどうなの?

前回のケースでは、「admin-user1」というAdministratorsグループに属するユーザーの場合でした。Windows Serverの場合、ビルトインのAdministratorユーザーで操作するケースも多いでしょう。

この場合、UACの仕様により、前回のような挙動にはなりません。「Administrators権限を封印する」ことがないのです。なので、権限が無いなどとも言われず、UACの確認ダイアログ(「デバイスに変更を加えることを許可しますか?」のやつ)すら出ません。このユーザーは特別で、常に「管理者として実行」状態のチート野郎だと考えるとよいと思います。

ちなみにクライアントOS(Windows 10など)だと、Administratorユーザーがデフォルトで無効化されています。この意味が何となく理解できるのではないでしょうか。そうしないと、皆このチート野郎を使うので、UACの意味がなくなる(セキュリティ強化にならない)からだと思います。

ついでにもう一つ、Active Directoryドメイン環境のAdministratorユーザー(例:administrator@contoso.com / contoso\administrator)でサインインしたときも同様です。

おわりに

今回の記事は以上です。

当サイトでは、ITインフラ関連の知識やノウハウをメインに紹介しています。下の関連記事にも役立つ情報があるかもしれませんので、ぜひご覧下さい。

フィードバック

あなたが抱えている疑問や悩みは解決できたでしょうか?当ブログではそれを最重視しています。今後もあなたの役に立つ情報を提供するために、ぜひ教えて下さい。

コメント